クラウド型 WAFサービス「Scutum」

Scutum について

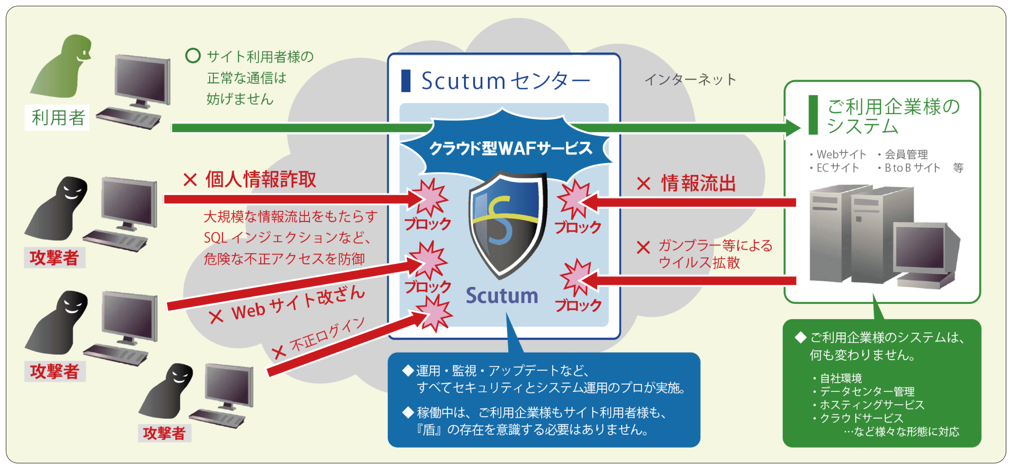

Scutum(スキュータム)は、SQLインジェクションやクロスサイトスクリプティングに代表される、Webアプリケーションの脆弱性から顧客を守る「クラウド型(SaaS型)Webアプリケーションファイアウォール(WAF)サービス」です。リクエストに応じて動的なページを生成したりするタイプのWebサイトを、不正な攻撃から守る役割を果たします。

一般的なファイアウォールとは異なり、データの中身をアプリケーションレベルで解析できるので、小規模サイトからクラウドコンピューティング環境まで、柔軟に対応したWebアプリケーションセキュリティをご提供します。

Scutum の特徴

従来のWAFの常識を変えた、クラウドモデル(SaaSモデル)

従来の一般的なWAFソリューションでは、ハードウェア上のアプライアンス・サーバーに組み込むソフトウェアの形で提供され、自社での運用を前提とされているので、サーバーやネットワークの複雑な設定変更作業など、安定したWAF運用を維持するためにはエンジニアへの負担が大きいものでした。このように、WAF 自体のコンセプトは非常に優れたものでありながらも、実際にはそれほど普及に至らなかったというのが現状です。

Scutum では、従来の WAF に関する課題を克服するためにクラウド型(SaaS型)となっており、Scutumセンターを経由する形でWebアプリケーションファイアウォールの機能を提供しています。

また お客様のWebサーバーが本来持つIPアドレスを、ScutumサービスのIPアドレスとなるように、DNS の設定を変更するだけで設定が完了するため、余分な自前の設備を持つことなく、より安全なWebサービス環境を構築することが可能です。

主なセキュリティ機能

Webサイトへの通信を、DNS変更によりそのままScutum(スキュータム)センターで中継し、その過程で不正な通信を監視・遮断します。

| 1 | ブロック機能 | Webサイトに対する攻撃と思われる通信を遮断する機能 |

|---|---|---|

| 2 | モニタリング機能 | Webサイトに対する攻撃と思われる通信を記録する機能 (通信自体は遮断されません) |

| 3 | 防御ログ閲覧機能 | ブロック(モニタリング)した通信をログとして保存し、閲覧できる機能 |

| 4 | レポート機能 | 下記の内容を管理画面上で報告する機能 ・攻撃元(IPアドレス)TOP5 ・攻撃種別 TOP5 ・防御ログの月別ダウンロード |

| 5 | ソフトウェア更新機能 | 防御効果の向上させる為、ソフトウェアを更新する機能 |

| 6 | 防御ロジック更新機能 | 防御効果の向上を図るため、不正な通信パターンを随時最新の状態に更新する機能 |

| 7 | 特定URL除外機能 | Webサイト中のWAF機能を利用したくない箇所を防御対象から除外する機能 |

| 8 | IPアドレス拒否 / 許可設定機能 |

特定のIPアドレスからの通信を拒否、もしくは特定のIPアドレスからの通信のみ許可する機能 |

| 9 | 脆弱性検査用 IPアドレス管理機能 |

Webサイトへの脆弱性診断等を行う際、設定したIPアドレスからの通信について ブロック / モニタリングを行わない機能 |

| 10 | SSL / TLS通信機能 | 暗号化された通信についても解読し、防御する機能 |

| 11 | API機能 | Scutum で検知した防御ログや詳細な攻撃リクエスト内容を、API経由で取得できる機能 |

防御できる主な攻撃

Webアプリケーションの脆弱性に対する主要な攻撃の多くをカバーしています。新たな脆弱性についても、随時防御ロジックを更新して対応するため、お客様側では特に意識することなく、最新のセキュリティ対策を維持することが可能です。

| 攻撃区分 | 攻撃名称 |

|---|---|

| 認証 | 総当り |

| パスワードリスト攻撃 | |

| クライアント側での攻撃 | クロスサイトスクリプティング |

| CSRF(クロスサイトリクエストフォージェリ) ※ 有償のカスタマイズ対応 |

|

| コマンドでの実行 | SQLインジェクション |

| バッファオーバーフロー | |

| OSコマンドインジェクション | |

| XPathインジェクション | |

| 書式文字列攻撃 | |

| LDAPインジェクション | |

| SSIインジェクション | |

| リモートファイルインクルージョン | |

| 安全でないデシリアライゼーション(Java / PHP) | |

| 情報公開 | ディレクトリインデクシング ※ 有償のカスタマイズ対応 |

| 情報漏えい | |

| パストラバーサル | |

| リソースの位置を推測 | |

| XXEの脆弱性を狙った攻撃 | |

| 特定ミドルウェア / フレームワークなどを 狙った攻撃 |

ShellShock攻撃 |

| Apache Struts2の脆弱性を狙った攻撃(OGNLインジェクションなど) | |

| POODLE攻撃 | |

| SSL BEAST攻撃 | |

| HTTPリクエストスマグリング | |

| マルウェア拡散 | ドライブバイダウンロード攻撃(ガンブラーによるウイルス拡散など) |

| サービス運用妨害 | プラットフォームの脆弱性をついたDoS攻撃(ApacheKiller、hashDoSなど) |

| 少数IPアドレスからのDoS攻撃(大量正常通信、Slowloris、SYN flood攻撃など) | |

| 多数IPアドレスからのDDoS攻撃 ※ 有償のオプション対応 |

管理者機能一覧

管理機能は、ご契約者様専用ページ内の個別管理画面から、Webブラウザ経由で手軽かつセキュアにご利用いただけます。

| 1 | WAF機能制御 |

|---|---|

| 2 | Webサーバーの設定 |

| 3 | IPアドレス拒否 / 許可の設定 |

| 4 | SSL / TLSの設定(接続を許可する SSL / TLSバージョン・暗号スイートを選択) |

| 5 | ログ閲覧 |

| 6 | SSL証明書の更新 |

| 7 | 除外URLの設定 |

| 8 | パスワードの変更 |

| 9 | メールアドレスの変更 |

| 10 | APIキーの管理 |

| 11 | キャプチャ機能の管理 ※ オプション対応 |