サーバーセキュリティ「Trend Micro Security as a Service」 の機能について

目次

技術営業部の大原です。

今回は弊社で取り扱っている「Trend Micro Security as a Service」の機能を紹介します。

また弊社では「Trend Micro Deep Security as a Service」の

ライセンス費用や初期設定代行、セキュリティルールの追加・運用などのテクニカルサポートを、

マネージドサービスとしてご提供しています。

主なセキュリティ機能

Deep Security as a Service の機能は下記の通りです。

- 不正プログラム対策

- Webレピュテーション

- ファイアウォール

- 侵入検知および侵入防御

- 変更監視

- セキュリティログ監視

主な特徴

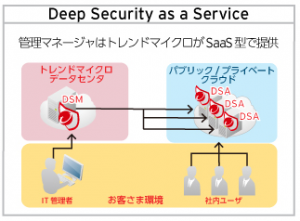

■ 管理サーバの構築・運用が不要

「Deep Security as a Service」は、

トレンドマイクロが管理サーバ(DSM)をクラウド型で提供するため、

導入にあたり管理サーバーを構築する必要がありません。

ユーザーはトレンドマイクロがクラウドで提供する管理サーバーにログインし、

カンタンに設定変更やログ管理を行えます。

これにより管理サーバの構築にかかる工数を短縮し、パブリッククラウドを用いて

短期間でサーバ構築する場合も、安全性の高いシステムを迅速に構築・運用できます。

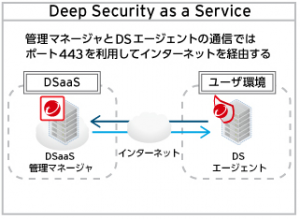

■ 保護する対象サーバへのインターネット接続

Deep Security as a Serviceの場合、

管理マネージャーはトレンドマイクロがホストしているため、

ユーザの保護対象サーバと管理マネージャが通信をするにはインターネット接続が必要となります。

■ Auto-Scaling対応

Auto-Scalingで増減するクラウドのインスタンスに対し、自動的にDeep Securityエージェントを

インストールし、予め設定したセキュリティポリシーを割り当てることができるので、

運用管理者が都度設定をする負担を軽減できます。

※Auto-Scaling機能で、一時的に増加したインスタンスを保護する際にも、ライセンス追加が必要です。

よくある質問

質問:Webコンテンツの改ざん検知が可能か?

回答:改ざん対象を指定しておくことで、改ざん検知が可能です。

※ただし改ざんされたWebコンテンツのリカバリまでは対象外です。

質問:不正アクセスの検知は可能か?

回答:ファイアウォール機能により、許可していない通信のブロックが可能です。

質問:不正なSQL文、OSコマンドの通信、実行を防止は可能か?(SQLインジェクションなど)

回答:SQLコマンドが「エクスプロイトコード」として、トレンドマイクロでルール化している

攻撃については、ブロック・検知が可能です。

【エクスプロイトコード】

● セキュリティホールを利用して、不正な動作が起きる様子を再現するプログラムのことです。

質問:不正なログインの検知・防御は可能か?

回答:ブルートフォース型 (総当たり型) の攻撃は検知可能です。

パスワードリストアタックなどの攻撃には未対応です。

【パスワードリストアタック】

● 正規のアカウント、正規のパスワードを以て機械的にアクセスを試みる攻撃です。

質問:不正アクセスのログ保管は可能か?

回答:ファイアウォール、IPS/IDS、変更監視のログ保管が可能です。

質問:ウイルス侵入に対するアラート発報は可能か?

回答:ウイルス検出時に管理者へ通知メールすることできます。

変更監視機能により対象範囲を指定していた場合や、未知のファイルが設置された場合も、

検知後に通知をすることが可能です。

また、セキュリティホールを付いた攻撃については、

対応する仮想パッチ (シグネチャ) にて、監視及びブロック・通知が可能です。

質問:DeepSecurityの稼働状況ログを保管は可能か? (稼働状況の把握やレポート機能)

回答:CPUやメモリの負荷率などが、ホスト単位でDSM(DeepSecurityの管理サーバ)に

情報がアップされます。またこの情報は都度エクスポートが可能です。

まとめ

以上が「Deep Security as a Service」の特徴でした。

AWSのAuto-Scalingに自動的にインストールされるなど、柔軟に対応できる機能が搭載されているので、Webサービスのサーバーでセキュリティを高めたいというユーザーにはオススメです。

またWebアプリケーションレベルでもセキュリティ強化したい場合は、

今回の「Deep Security as a Service」に加え、クラウド型WAFの導入が良いでしょう。

クラウド型WAFならセキュアスカイ・テクノロジー社の「Scutum (スキュータム)」がオススメです。

0

0