圣诞快乐。∠(*・м・)v 你知道圣诞扫描吗?

您好,

我是系统解决方案部门的川。

一年即将结束,时间过得真快。

下午五点外面就已经天黑了,天气也很冷,这个时候我只想舒舒服服地窝在暖桌里玩一整天的Switch游戏。

十二月就是圣诞节啦!

虽然圣诞老人已经很久没来过了,但

看到街道上闪烁着圣诞彩灯,感觉还是很棒的,对吧?∠(*・м・)v

正如标题所示,IT领域也与圣诞节息息相关。

我想问问大家是否听说过“圣诞树扫描”(Christmas scans)?

这是一种网络攻击的名称,技术人员经常会创造出许多有趣的新词

(尽管遭受攻击可不是什么好笑的事)。

所以,这次我想简单介绍一下“圣诞树扫描”。

什么是圣诞扫描?

它有多种名称,例如圣诞扫描或圣诞树攻击,但

这些名称都源于数据包中的控制标志。

攻击者

通常使用隐蔽扫描作为端口扫描的一种方法来避免被追踪,而这正是其中一种方法。

数据包(在本例中为 TCP)包含一个称为控制标志的 6 位部分,

用于控制连接。ACK 和 SYN 是众所周知的例子。

圣诞节扫描使用了以下三个标志:

URG(紧急)- 包含需要紧急(优先)处理的数据。

PSH(推送)- 立即将数据传递给上游服务器,不进行缓冲。

RST(重置)- 强制断开连接。

除了RST标志之外,这些标志对很多人来说可能比较陌生。

“圣诞扫描”是一种攻击技术,它将这三个标志的位设置为“1”,并将

它们作为第一个数据包发送出去,以试探目标的响应。

为什么是圣诞节?

如上所述,这是由于三个标志位被设置造成的,但这似乎不太合理,对吧?

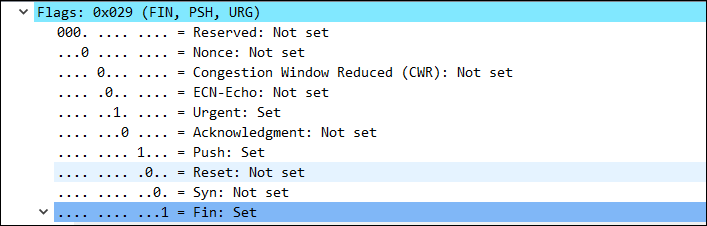

实际上,你需要抓取数据包并用 Wireshark 或类似工具进行可视化,但

标志位部分是彩色的,不是吗?此外,标志位结构呈圆锥形,就像树的右半部分,所以

看起来就像树被涂上了颜色,这显然就是原因所在。

⬇你

其实不会这样看待这件事。

为什么这是一次攻击?

这更像是一次端口扫描而非攻击,因此更准确地说是“攻击准备”。

如您所知,TCP 数据包遵循 SYN-ACK-FIN 的三次握手流程。

但如果到达一个状态异常的数据包,忽略了这种流程,会发生什么呢?

如果目标端口处于开放状态

,虽然不同操作系统下的行为可能有所不同,但它并非 SYN 或其他

该端口处于开放状态

类似协议,所以基本上,如果端口开放,它将完全没有响应。这种无响应的特性使得第三方很容易发现

如果目标端口未打开,

则请求被禁止,因此会返回一个 RST 数据包。

但是,发送方会知道该端口已“关闭”。

顺便一提,根据 Windows 规范,无论端口是打开还是关闭,它似乎都会返回 RST 响应,因此

操作系统有可能被识别出来。

此外,是否发送 RST 的行为取决于防火墙或 UTM,因此,

如果与其他攻击结合使用,则存在识别开放端口的风险。

完全的

14

14