你的VPN连接真的安全吗?

大家好,

我家里的工作台是用一箱爱媛橘子做的🍊

我是系统解决方案部的河合。

季节逐渐转冷,

我也倾向于远程办公,在寒冷或下雨的日子里待在室内。

虽然现在有返岗的趋势,但我认为自新冠疫情爆发以来,仍然有很多公司引入或正在推广远程办公。

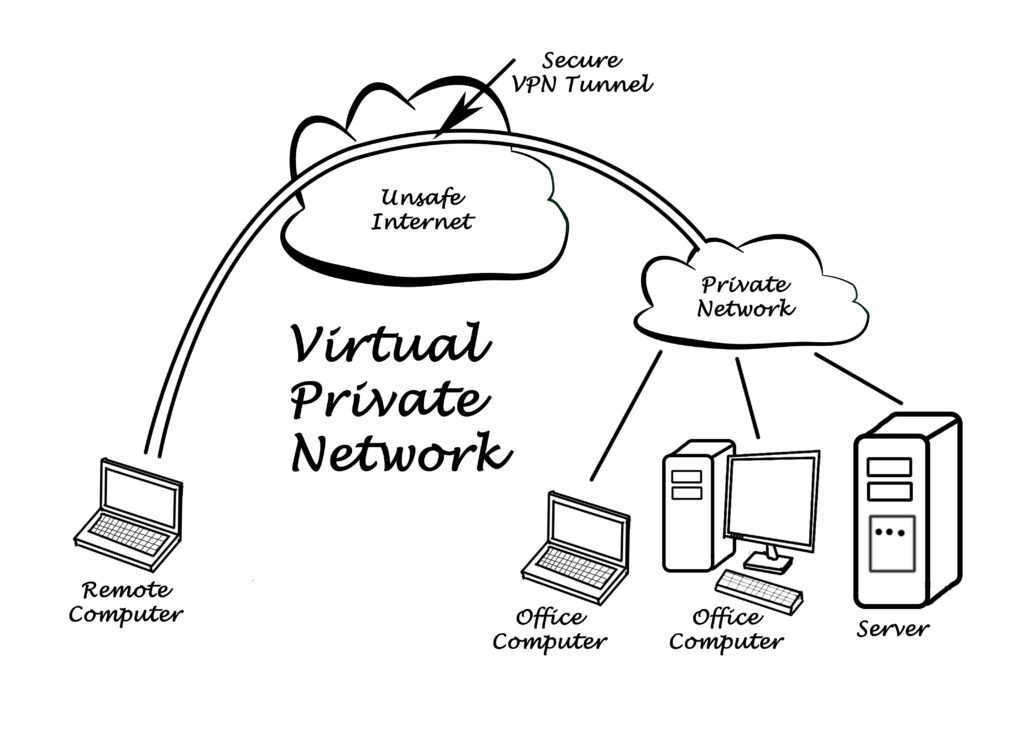

与此同时,在家使用远程访问VPN的情况也越来越多,但这样做真的安全吗?

在本文中,我想谈谈远程访问 VPN 的机制和挑战。

远程访问 VPN 的优点和缺点

首先,我们来整理一下远程访问 VPN 的基本优缺点。

远程访问 VPN 的主要目的可能是从家中或旅行途中安全地连接到公司网络。

其次,在咖啡馆等场所连接公共 Wi-Fi 时,我认为使用 WPA 等不安全的无线标准进行连接时,确保安全非常重要(当然,理想情况下,最好一开始就不要连接……)。

(Evil Twins 攻击此外,还存在 *有关无线连接中使用的协议类型的更多信息,请参阅以下卡巴斯基文章

*有关无线连接中使用的协议类型的更多信息,请参阅以下卡巴斯基文章

:https://www.kaspersky.co.jp/resource-center/definitions/wep-vs-wpa

■ 优势

主要优势之一是“加密数据

使用 VPN,即使使用咖啡馆等公共网络,到 VPN 服务器(例如公司路由器)的通信也会被加密,从而降低被拦截的风险。

此外,如前所述,安全访问位于办公室内的本地文件服务器和内部系统,这意味着几乎可以从任何地方获取工作所需的必要信息。

另外,路由设置允许从办公室外部使用办公室 IP 地址作为源地址(所谓的零路由)进行连接,即使在 IP 地址受限的环境中也是如此。非常方便。

■缺点

然而,需要记住的一个缺点,即使使用 VPN 连接,也不能保证所有事情都完全安全。

虽然这是VPN优势的另一面,但VPN加密仅适用于从您家到办公室的路径。

超过这个距离后,即使通过VPN,互联网访问也不安全,除非使用HTTPS或类似协议进行单独加密。

此外,通信速度和连接稳定性也令人担忧。

由于 VPN 连接涉及通信加密和路由,其稳定性可能不如普通连接。

加密数据包的解密和重新加密也会增加作为 VPN 服务器的路由器的负载,在某些情况下,这可能会影响本地互联网连接。

远程访问 VPN 的工作原理是什么?有哪些类型?

远程访问 VPN 的方法有很多种,各有优缺点。

本段简要介绍几种最常用的方法。

(每种方法的名称都是指向“SE 指南”中相应文章的超链接。更多详细信息请参阅原文。)

[IPsec/L2TP]

IPsec(互联网协议安全架构或互联网协议安全)是一种用于验证和加密数据包的协议,并与 L2TP(第 2 层隧道协议)结合使用。

身份验证方法:预共享密钥或证书。

优点:安全性高,且在许多操作系统中默认支持。

缺点:加密处理仅限于 NAT 环境下的连接,这可能会使配置变得复杂,具体取决于环境。

在运行方面,它首先使用L2TP封装数据包,然后通过数据链路层进行隧道传输。由于

L2TP本身不具备加密功能,安全性不足,因此使用IPsec对数据包进行保护,以确保机密性和完整性,并使用AH和ESP等IP协议提供加密和认证功能。

[SSL VPN]

SSL VPN 是一种使用 HTTPS 创建 VPN 隧道的方法。

它可以通过 Web 浏览器使用,并使用 SSL/TLS 协议加密数据。

身份验证方式:ID/密码、一次性密码、证书等。

优点:兼容标准浏览器,即使在NAT环境下也能轻松连接。

缺点:依赖于网络流量,因此兼容的应用程序数量可能有限。

通常情况下,TCP/443 端口可用,使用起来比较简单。此外,它比 IPsec/L2TP 需要的处理能力更少,因此通信速度更稳定。

请注意,如果与其他服务发生冲突,可能需要更改端口号。

[IKEv2]

IKEv2 与 IPsec 结合使用,可提供特别适合移动环境的 VPN。

认证方式:证书认证、EAP(扩展认证协议)。

优点:连接重建速度快,即使在移动中也能保持稳定的连接。

缺点:与其他认证方式相比,许多设备不支持此认证方式。

VPN真的安全吗?——从纵深防御的角度考虑

前面说了这么多,现在我们进入正题。

VPN是增强远程访问安全性的一种方法,但它本身并不能提供全面的保护。

为了保护关键数据和系统,基于零信任原则的多层级防御体系必须采用

■ 新发现漏洞 (CVE-2024-3661)

2024 年 5 月左右,有报道称一种攻击方法即使在 VPN 连接下也能篡改路由表,阻止通信通过隧道传输。

详情:https://jvn.jp/ta/JVNTA94876636/

该方法利用 DHCP 选项 121,虽然攻击者需要在网络中拥有恶意 DHCP 服务器,但它

作为一种威胁以往被认为安全的内网的攻击方法,已成为讨论的焦点。

■实际 VPN 设备成为攻击入口点的案例:

举一个最近的例子,2022 年大阪急症综合医疗中心的事件。让我介绍一下

在这种情况下,医院系统因攻击而关闭,所有响应都必须手动完成,花了大约一年时间才完全恢复。

根据调查报告(https://www.gh.opho.jp/pdf/report_v01.pdf

本案中的入侵路径是通过E公司餐饮中心发起的供应链攻击。

作为入侵入口的防火墙Z的固件未更新,且已确认该设备的ID和密码已泄露

認された。また、病院は C 社の依頼にしたがって、ファイアウォール Y において、E 社の情報システム

允许E公司信息系统通过防火墙Y持续连接RDP通信(端口号:3389),且未能对其进行监控或改进,导致

め、E 社への攻撃が病院に波及した。

以上内容引自报告中的“4.2.3 技术原因概述”,但此案例表明,总部并非唯一的入口点。

所谓的供应链攻击屡见不鲜,攻击者通过分支机构或关联公司的 VPN 设备入侵,然后通过封闭网络蔓延至总部。

这凸显了一旦内网遭到入侵,其安全性都会大幅无论入口点多么安全,

因此,即使通过远程访问 VPN 进行通信加密,如果连接客户端已被感染,VPN 也形同虚设。

■零信任理念

零信任一种基于“不信任”原则的理念,它要求对所有访问网络的通信、设备和用户进行验证和认证(这是一种对人性持悲观态度的观点)。

通过将VPN连接与访问控制、通信内容验证和双因素认证相结合,可以最大限度地降低风险。

一个切实可行的解决方案是利用身份验证服务,例如 Azure Active Directory (Azure AD)。Azure

AD 允许您为每个用户的设备/应用程序设置身份验证策略,从而实现对公司外部访问的精细化控制。

详情请参阅:https://learn.microsoft.com/ja-jp/azure/security/fundamentals/zero-trust

■ 除了端点防御和检测之外

,遗憾的是,无论在身份验证和入侵前阶段投入多少保护措施,都无法完全阻止恶意软件渗透到客户端PC和其他设备。

因此,为了防范任何潜在的入侵或感染,使用资产管理软件收集和监控日志,并部署端点安全产品,几乎变得必不可少。

*有关端点安全的概述,请参阅我们之前的文章▼

概括

VPN固然方便强大,但认为“我用了VPN就安全了”的想法是危险的。

使用远程访问VPN时,只有从您家到公司路由器的通信会被加密;超出此范围的互联网通信则不受保护。

为了确保真正的安全,采用多层防御策略、零信任原则以及包含身份验证基础设施的灵活设计至关重要。

顺便一提,一个值得关注的进展是,微软,声明未来将弃用 PPTP 和 L2TP发表了

*PPTP 本身存在太多安全漏洞,不应使用。

未来可能会转向 SSTP(本文未涉及)以及前面提到的 IKEv2。https

://techcommunity.microsoft.com/blog/windowsservernewsandbestpractices/pptp-and-l2tp-deprecation-a-new-era-of-secure-connectivity/4263956

https://ascii.jp/elem/000/004/227/4227428/#:~:text=%E3%83%9E%E3%82%A4%E3%82%AF%E3%83%AD%E3%82%BD%E3%83%95%E3%83%88%E3%81%AF%E3%80%812024%E5%B9%B410,%E3%82%92%E6%8E%A8%E5%A5%A8%E3%81%97%E3%81%A6%E3%81%84%E3%81%8F%E3%80%82

完全的

9

9