【セキュリティ】Emotet 感染の確認ツール「EmoCheck」を使ってみる【ツール】

技術営業部の大原です。

今回はPC端末が、「Emotet(エモテット)」に感染しているかどうかを、セキュリティチェックツール「EmoCheck(エモチェック)」で確認してみました。

(2022年5月時点の情報です)

また、本記事の作成にあたり、以下の記事を参考にしています。

https://www.keishicho.metro.tokyo.lg.jp/kurashi/cyber/joho/emotet.html

https://blogs.jpcert.or.jp/ja/2019/12/emotetfaq.html

Emotet について

Emotet(エモテット)は、悪意のある攻撃者によって送付される、不正メールの添付ファイルを主要な感染経路とした、非常に強い感染力を持つマルウェアです。

万が一 Emotet に感染すると、感染したPC端末などを利用しているユーザーのアカウント情報やパスワード・アドレス帳・メール履歴などが攻撃者に収集されます。それらの情報を収集した攻撃者は「なりすましメール」を生成し、他のメールの相手に対して拡散するなどの攻撃方法により、様々な被害を及ぼします。

「EmoCheck」のダウンロード・操作・確認方法

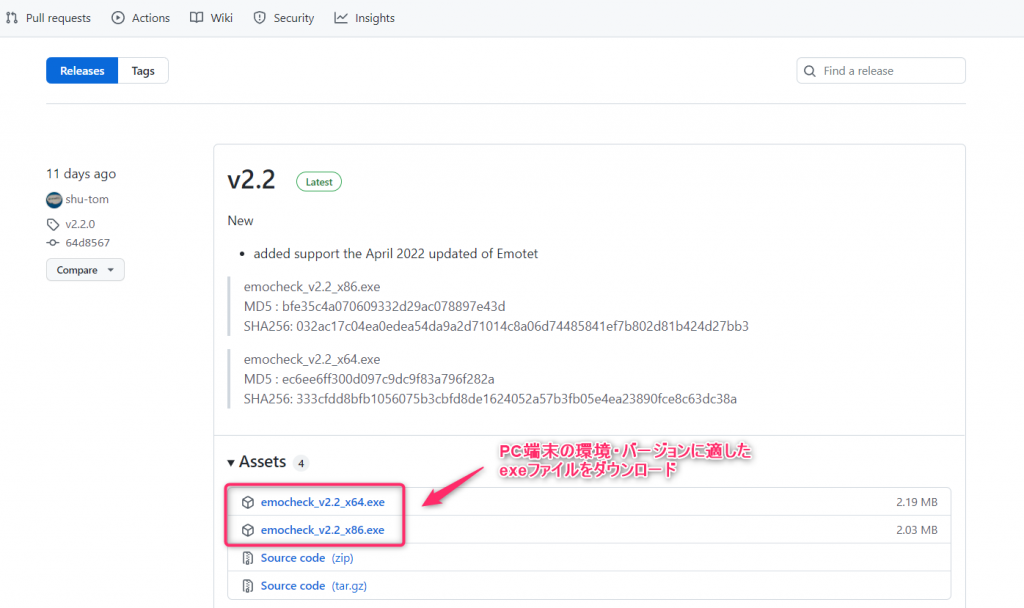

① Webブラウザのアドレスバーに【 https://github.com/JPCERTCC/EmoCheck/releases 】を入力・検索・クリックすると、「github」のページへ遷移します。

② githubのページで、PC端末の環境・バージョンに適した、exeファイルをダウンロードします。

③ exeファイル をダウンロードし、インストールすると、下記のような画面がすぐに立ち上がります。問題がなければ「Emotetは検知されませんでした。」と表示されます。

※ 先述の③の画面で「Emotetのプロセスが見つかりました。」「Emotetは検知しました。」のような文章が表示される場合、【 https://blogs.jpcert.or.jp/ja/2019/12/emotetfaq.html 】の「2-1-3.感染時の対応」の手順に沿って、対処する必要があります。

まとめ

以上、「EmoCheck」の操作・確認方法でした。

また 身の覚えない、不信なメール・ファイル・リンクはクリックしないことと、PC端末には マルウェア対策・駆除ソフトを導入し、セキュリティ強化することをオススメします。

10

10